É possivel que você já enha ouvido falar em “Esteganografia” ou Steganography ou simplesmente Stego.

Sob o leque da segurança, existem muitas disciplinas e uma delas é chamada de “Esteganografia”, um desdobramento da criptografia e “ocultação de dados”.

É de conhecimento de muitos que o gênio Leonardo Da Vinci escondia segredos em suas obras, seus projetos. Ainda há os que até hoje tentam desvendar os segredos ocultos por Da Vinci.

A esteganografia nada mais é do que a arte de esconder uma mensagem secreta por trás de uma mensagem, um arquivo, uma imagem. Esta técnica permite que uma parte se comunique com outra sem que uma terceira parte saiba que esta comunicação está ocorrendo.

A palavra “esteganografia” (steganography) pode ser dividida em duas partes: estegano + gráfico. “Stegano” vem da palavra grega “steganos” que significa “coberto” e “graphy” que vem da palavra grega “graphein” que significa “escrita”. Assim, esteganografia significa literalmente “escrita coberta”.

Neste artigo vou passar uma breve introdução sobre o assunto, e caso se interessar, poderá contar com meu curso disponivel na plataforma Udemy.

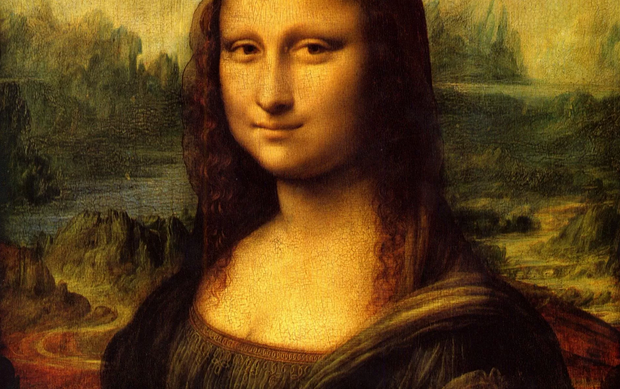

Para começar, a imagem abaixo “esconde” alguns segredos, códigos ou mensagens. Para ser mais exato, esta imagem esconde 6 “segredos”. Você é capaz de revelá-los?

A esteganografia é constantemente utilizada com o intuito de proteger uma informação valiosa, confidencial e também utilizada para realizar ataques.

Imagine você uma imagem inofensiva como acima, poderia (veja, poderia…) ocultar scripts ou links maliciosos com o intuito de realizar o download de ferramentas maliciosas que proporcionariam a conexão e consequentemente um ataque. Sim, isto é possivel e inclusive já foi utilizado lá em 2017.

Aqueles mais antigos também vão se lembrar de brincadeiras que eram feitas entre amigos, onde ocultava um arquivo executavel (um backdoor) dentro de uma imagem. Assim que enviada esta imagem par ao colega, inocentemente esta pessoa abria o arquivo e ele começava a executar determinadas funções, uma (bem antiga) era de abrir o leitor de CD-ROM do colega e/ou enviar mensagens de texto na tela.

De lá pra cá muita coisa mudou, hoje com a evolução dos Antivirus e softwares endpoints, ao carregar um arquivo executavel em um ZIP ou uma imagem, facilmente estes softwares de proteção devem detetar e desinfectar o arquivo. Contudo temos outros meios, onde cada vez mais os hackers procuram brechas dentro dos sistemas, falhas para que possam utilizar como artefato de entrada.

Mudando um pouco o tema de ataque para simplesmente uma forma de ocultar uma mensagem, temos então a esteganografia. A criptografia também tem esse “poder” de ocultar a mensagem, de forma à embaralhar seu conteudo, diferente da esteganografia que utiliza meios para literalmente “ocultar” a mensagem.

Em alguns casos são necessárias ferramentas para revelar a mensagem. Ferramentas especificas ou até mesmo ferramentas comuns, como um Editor de Texto, um Editor Hexadecimal ou um simples editor de Imagens, como um photoshop, ou GIMP.

Você pode utilizar um sistema Windows para “tentar” revelar as possiveis informações ocultas em uma imagem, porem recomendo fortemente que utilize um sistema Linux para isto, se possivel uma edição como Parrot OS ou Kali Linux, pois estas versões ja contam com uma grande quantidade de ferramentas próprias para estas atividades.

Dentre algumas ferramentas e comandos que posso citar (que vão lhe auxiliar na busca) são:

- Steghide

- Ghex

- Strings

- Binwalk

- Foremost

- entre outras…

Para não revelar os segredos de uma vez, farei alguns artigos posteriores exibindo cada passo para descobrir as mensagens ocultas na imagem acima!

DICA: Nesta imagem é possivel utilizar praticamente todas as ferramentas que citei neste artigo.

Um exemplo clássico de esconder um arquivo dentro de outro sem usar nada além de um comando CMD:

copy /b imagem.jpg + arquivo.txt imagem_com_texto_oculto.jpgDesta forma podemos ocultar um arquivo texto chamado “arquivo.txt” dentro de uma imagem “imagem.jpg”, criando um novo arquivo chamado “imagem_com_texto_oculto.jpg”.

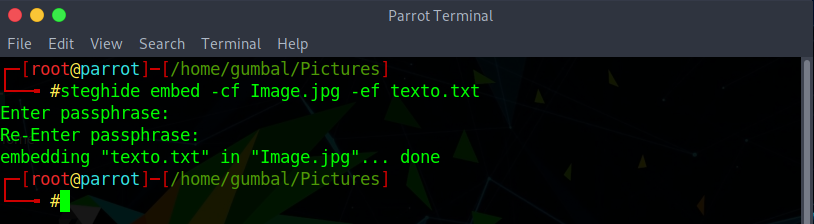

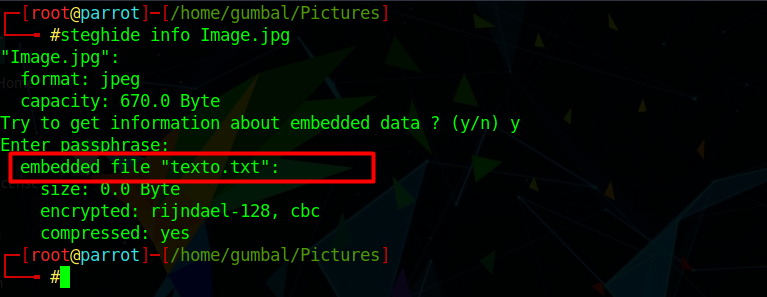

Utilizando a ferramenta Steghide podemos faze-lo:

steghide embed -cf imagem.jpg -ef texto.txtA ferramenta pedirá para criar uma senha durante o processo. Somente com esta senha será possível fazer o processo reverso e recuperar o arquivo texto oculto:

Neste caso ele não irá gerar um “novo” arquivo e sim modificará o atual.

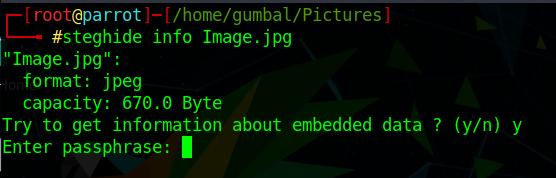

Para verificar se há “algo” oculto no arquivo, utilizamos o parâmetro INFO, porem lembrando que ele te solicitará a senha ainda assim:

steghide info Image.jpg

Uma vez que você saiba a senha do arquivo, ele exibirá qual seu conteúdo:

E para extrair, o parâmetro é:

steghide extract -sf Image.jpgÉ isso aí pessoal! Boa sorte e até o próximo artigo!